Accueil » Nos prestations » Réseaux et sécurité systèmes

Comme des informations confidentielles circulent dans les réseaux, la sécurité des communications est devenue une préoccupation importante des utilisateurs et des entreprises. Tous cherchent à se protéger contre une utilisation frauduleuse de leurs données ou contre des intrusions malveillantes dans les systèmes informatiques. Par ailleurs, une multitude de virus se propagent à l’insu des utilisateurs dans les fichiers téléchargés. Les virus sont susceptibles de détruire des documents ou même de provoquer la perte totale des informations stockées dans les machines. La tendance actuelle est de mettre en place des mécanismes de contrôle d’accès et des protocoles sécurisés qui apportent plusieurs services : l’authentification, la confidentialité, l’intégrité, la non-répudiation.

Le développement du numérique a complètement transformé la gestion et l’organisation de l’entreprise. Le perfectionnement du système informatique et des technologies d’informations est en partie témoin de ce changement. À ce titre, la maîtrise des flux d’information conditionne un niveau optimal de fonctionnement. Cela implique d’emblée le renforcement de la sécurité du réseau informatique.

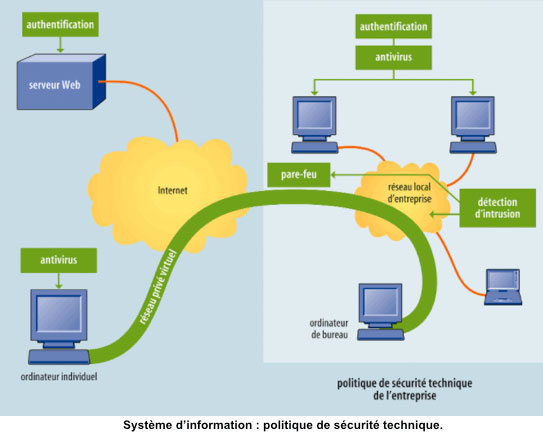

La mise en place d’une politique de sécurité technique, la définition de la politique de sécurité d’un système d’information nécessitent la mise en place de mesures physiques, de mesures organisationnelles et de mesures techniques. Concernant ce dernier volet, l’utilisation harmonieuse et cohérente de différents produits de sécurité, comme les antivirus, les produits d’authentification, les produits de réseaux privés virtuels, les produits de détection d’intrusion et les pares-feux, permet de construire une politique de sécurité technique efficace.

IntelligenZ Sarl, société de prestations de services informatiques à destination des professionnels, propose des informaticiens en temps partagé pour les PME PMI.

Copyright © 2021 IntelligenZ Tous Droits Réservés. Design by TICLAB